2017年9月21日,CISO发展中心特别邀请了纳通医疗集团信息安全总监胡甜进行了一场微信群分享。胡总围绕企业DLP(数据防泄漏)的共性,DLP和网络安全的关系,以及企业如何做好数据防泄漏措施等多个话题展开阐述,以下系CISO发展中心对分享内容的整理:

Q1:企业实施DLP的驱动力都有哪些共性呢?

胡甜:可以说,很大部分企业做信息安全的原始驱动力都是数据泄露问题,不管是外部攻击造成得数据泄露,还是内部合法用户有意或无意造成的泄露。互联网企业更关心核心系统账户和密码被拖库或撞库,核心源代码泄漏导致防护逻辑泄漏,或者重大SQL注入,或逻辑漏洞造成的用户信息泄漏。而普通企业则更关注研发资料、生产设计图纸、订单、销售、财务、薪酬等信息泄漏。以上这些都是实在的原始刚需,因为这些将会对企业信誉、品牌、经营、竞争力等造成影响。

另外合规也是DLP需求的来源,如互联网在线支付通过PCI-DSS,政府国企落实等级保护政策(《网络安全法》后扩充了),以及IT/制造行业更多的通过ISO27001,还有医疗方面的HIPAA,这些法规或多或少都促进企业网络安全的落地,这些也构成了各企业DLP的基础,促进了DLP的落地。

Q2:尽管企业已经实施了DLP,可是网络安全问题导致的数据泄露事件时有发生,比如最近的Equifax事件,1.43亿的美国公民隐私数据遭泄露。那么站在企业的角度,谈谈DLP和网络安全的关系吧?

胡甜:平常我们都说信息安全有三要素,分别是CIA(保密性、完整性、可用性),由于业务属性不同,不同行业侧重点也不同,导致不同企业在信息安全实践时重视的程度也不一样,优先采取的防护措施也不一样。

如互联网等企业在线业务首要关心的是可用性,防DDOS攻击、FW、WAF等,在线业务如果挂了,所有网络安全防护的基础就丧失了。业务都没有,就不用谈后面的保密性,因此业务不宕机,不被非授权修改是第一要务,防SQL、XSS、Struts2漏洞修补、防止拖库和防撞库攻击是首先要做的。业务活下来后,才是业务敏感字段隐藏、角色授权、双因子认证、前台防SQL注入、后台堡垒机和数据库防火墙、数据库加密、测试环境脱敏等。

传统企业由于在线业务不是主营业务,因而更加重视使用中数据和存储中数据的保密性,如研发资料、生产设计图纸、工艺、客户资料、投融资策略、薪酬等。而这些资料决定企业的竞争力和经营,必须对服务器、终端、应用系统和网络进行DLP防护。更多的是网盘,安全文档管理系统,数据加密系统,敏感数据发现、分析、监控和控制系统,终端DLP和桌面安全管理终端类产品用的比较多。DLP是网络安全的一个关键要素,只是不同企业有不同的侧重点而已。

Q3:目前市面上关于DLP的产品层出不穷,您觉得比较好的数据防泄漏产品都在哪些方面有所体现?

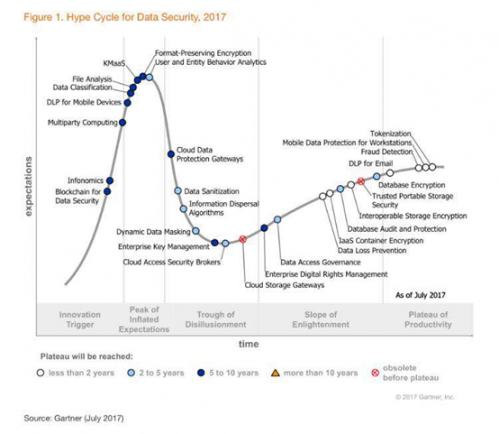

胡甜:大家可以先看一下Gartner最新的数据安全技术产品生命周期。

个人认为DLP产品也经历了以下4个阶段:

1、环境加密(虚拟桌面和应用发布产品,建立安全容器,可以全局实施,文件不用分类和定级,实施复杂);

2、文件加密(文件权限控制、一般局部实施,前提是文件定级和分类,用户的主观行为很重要);

3、行为监控(网络行为和终端行为监控,用户友好型);

4、智慧型DLP(敏感文件的识别、发现、管理等,用户友好型,智能化)。

这几年信息安全有回归本色的趋势,那就是数据安全。以往太注重网络层面的安全,各种网络层安全设备风声水起,纯粹的数据安全产品相对较少。由于DLP是一个整体,涉及到方方面面,如:IDC机房(门禁、监控、进出管理等)、终端(USB、无线、蓝牙、光盘、打印机、扫描仪、刻录机、手机等)、网络(邮件、QQ/微信、网盘等)、服务器(承载应用和数据库的系统、SSH、puppet/saltstack/ansible等)、应用系统(IMS系统/4A、涉及到数据流转系统、文档管理系统、RMS等)、数据库(RTO/RPO、字段/行透明加解密)等。

没有所谓好的产品能一招搞定DLP。这里只能说,一个好的方案应该融入客户的实际场景中,能在某一实际场景中发挥作用,充分尊重和适用客户流程、做到事前保护、事中监控、事后审计;更进一步基于人工智能机器学习进行数据发现、分析、预测就更完美了。

Q4:既然没有一个所谓好的产品能一招搞定数据防泄漏问题,那么企业要做好数据保护,应从哪些方面展开工作呢?针对每个方面具体又需要做哪些工作呢?

胡甜:必须整体考虑,这个仁者见仁,智者见智,如果是为了合规,建议具体分析合规要求,根据要求梳理涉及到的数据类型(文档类、图纸类、纸质、数据库、字符)、流转形式(网络间、系统间、接口间、公司间、供应商间)、存储形式(结构化数据库、非结构化、云端、大数据平台、终端设备),在数据的生产阶段、使用阶段以及存储阶段针对不同场景分别实施保护措施。

如果是有实际需求,可以对症下药,针对敏感数据的具体场景进行保护。如研发环境:双网隔离、配置安全U盘和授权U盘进行数据交互;小型分支机构或店铺:虚拟桌面或应用发布;普通办公环境:网关型DLP、邮件安全网关、上网行为管理、防水墙、敏感数据发现系统等用户友好型监控和审计;财务、人力、集团经营层面可以增配终端DLP对终端拷贝、PGP、文件外传进行控制和RMS类重点文档加密系统,以上只是标准情况,各个公司文化不同,对安全的理解不一致实施时应综合考虑。

需要说明的是IT网络安全基础设施(FW、邮件安全网关、终端准入、堡垒机、数据库防火墙、WAF、防病毒、MDM/MCM/MAM、SIEM、大数据风控系统、身份认证系统、数字签名和水印、证书、SDL体系等。这些是DLP的基础,也是DLP最终落地的保障。

Q5:目前您觉得企业在实施DLP时面临着哪些问题或阻力?关键成功因素有哪些呢?

胡甜:个人认为阻力有四个方面:1、来自用户的便利性;2、领导的意识和决心;3、具体落地产品的部署难易程度;4、业务部门的配合。

具体来说,第一,市场上的DLP产品或多或少造成了用户的便利性损伤;第二,领导的意识和决心其实取决于领导对风险的认识,发生概率有多大?会造成什么严重损害?要花多少钱能把风险降低到可接受程度?也就是ROI的考虑,其实这些也是CISO应该重点考虑的内容;第三,有些产品对大型企业来说,安装部署难度太大,对现有系统损伤太大,Agent覆盖率和对现有系统可用性会造成影响;第四,业务部门的配合也取决于他们对信息安全认识、责任均摊以及集团信息安全的推动力。

关键成功因素在于:敏感数据发现、数据分级分类、管理架构(责任)、安全意识,落地的技术或产品选型(每种技术适合不同场景和文档:关键字、正则表达式、文档属性、图像识别、精确数据、文档指纹、向量机分类对比、深度机器学习等),还有就是业务部门和用户的参与程度。

Q6:除了上面介绍的各项关键成功因素之外,在DLP方面,对企业而言有什么值得参考的法规供参考呢?

胡甜: 欧盟今年刚通过的GDPR《一般数据保护法案》,我国的《网络安全法》,医疗行业相关的HIPAA,以上都是比较宏观的,具体技术上可以参考《中央企业商业秘密信息系统安全技术指引》。

Q7:在实施DLP过程中,不仅涉及技术层面的内容,也有管理方面的支撑。那么您觉得对于一个企业来说,要想做好数据防泄漏,技术和管理方面,哪个更加重要?如何权衡两者的关系呢?

胡甜: 如果按照传统的信息安全“三分技术和七分管理”来讲,管理方面可能更重要,管理决定了做还是不做,做哪个范围,谁来做,做到什么程度,技术是管理落地的具体表现,选择什么技术落地,以及选择什么产品落地决定了最后的管控成效的好坏,用户接受程度如何。

技术最终对管理负责,没有技术或技术实践不好,安全管理就无法落地;只有技术没有安全管理,技术就形同虚设,因此两个方面都很重要,优秀的DLP实施是技术和管理的完美结合,是科学和艺术的结晶。

互动交流

Q8:当前DLP最新技术情况如何?国内外有差距吗?如何量化DLP的投入产出?DLP是整套方案?

胡甜: 个人认为还是有差距的,从前面的DLP技术发展趋势图上可以看出,很多技术在国内还没普及。目前Gartner象限前3名都是国外的,如赛门铁克,ForcePoint,McAffee等。

“量化”是信息安全的长久话题,目前还没有好的方式量化投入产出,DLP方面也没有好的方式。 当前有很多数据态势感知类的产品,试图可视化DLP,这也是一个趋势。

DLP都是整套方案。从数据治理角度:数据发现、分析、归类、监测、阻止等各方面都有N多产品;传统的如:网络DLP,邮件DLP网关,终端DLP,防水墙,桌管软件等。新一代的如:敏感数据扫描发现类,智能分析,全网策略下发,安全态势感知等智能DLP;其他的稍微扩充下:数据脱敏,数据库审计,数据库加密,敏感信息隐藏,堡垒机,4A类,数据水印等都可以归结到DLP。

Q9:如何分类或者知道哪些是价值数据,好像还是要业务部门深度参与,否则技术也是解决不了泄漏问题,可以这样理解吗?

胡甜: 这既是管理问题也是技术问题。从管理方面来说,如果没有业务部门的参与,就没法分类和定级,后面就会失去保护目标,只能采用环境保护类,反正全部都保护起来。另外也不是说必须业务部门深度参与。目前有很多敏感数据扫描发现类产品,运用机器学习实现自动聚类,安全人员作出指纹和策略下发。这类产品针对企业实际的痛点(很难把文档分类和定级),直接扫描,机器分析,相当于通过技术方式弥补管理的不足。

Q10:传统企业如何做线上这部分的安全体系建设?

胡甜: 这个话题有点大,这里要说的是,安全是一个奢侈品,安全负责人需要想清楚:投入产出比,不是互联网该有的我们必须都有,还是需要针对自身的实际情况进行评估和综合考虑,站在企业的角度权衡,如果连自己都无法说服的风控措施,就不要部署此种安全产品和方案,整体安全建设分清重缓急,有的放矢。感谢大家!

关于纳通医疗集团

纳通医疗集团(以下简称纳通)创立于1996年,始终专注于医疗健康领域,为患者提供优质产品与服务。目前集团在海内外拥有9家生产企业、60余家办事处,其中包括7家国家级高新技术企业;共有员工3000余人。纳通完成了医用内植入物产品产业链上的系统布局,包括自主创新研发、产业化生产、规模化营销及医疗服务应用。纳通致力于为全球的患者与医生提供物美价廉的医疗产品与技术服务,同时,也致力于引进国际最新医学技术与产品,提高国内医护人员学术水平,成为医护人员信赖的合作伙伴。